Dépannage et maintenance – Astuces Pratiques

-

LES SYSTEMES D’EXPLOITATIONS

A. Concept et architecture du système d’exploitation

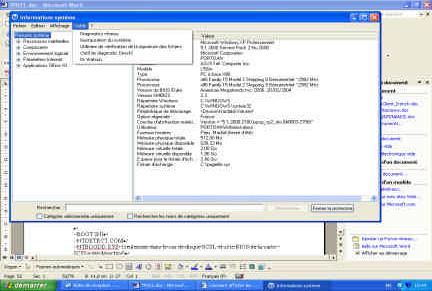

Pour bien comprendre les caractéristiques des systèmes d’exploitation en général (Microsoft), il est tout d’abord nécessaire de définir un certain nombre de concepts.

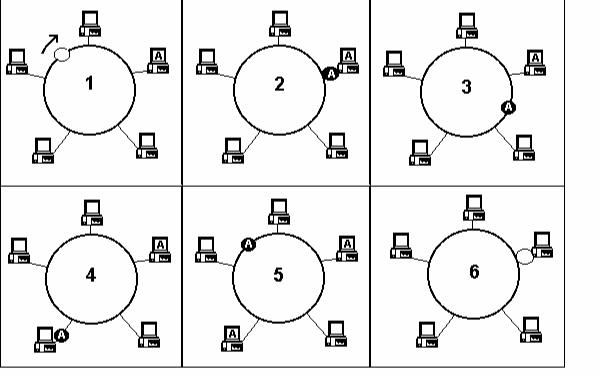

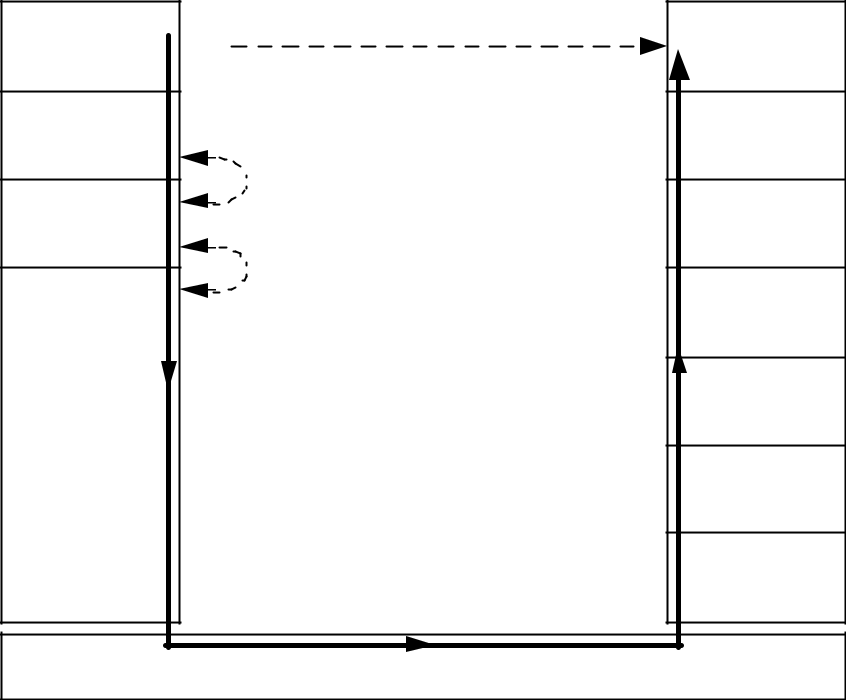

1 Le multitâche

Le multitâche est la capacité pour un système d’exploitation à gérer plusieurs programmes simultanément en leurs attribuant tour à tour un pourcentage de temps processeur pour ces programmes puissent s’exécuter.

Avec le multitâche coopératif, chaque application qui s’exécute sur le système d’exploitation dispose du processeur (et des ressources associées) puis le libère permettant ainsi à l’application suivante dans la file d’attente d’exécution de disposer à son tour du processeur.

Avec le multitâche préemptif, chaque application dispose du processeur pendant un laps de temps déterminé à l’avance ou jusqu’à ce qu’une autre application ait une priorité supérieure à l’application en cours. L’ordonnancement, l’attribution du temps processeur pour les applications en cours, est fait par le système d’exploitation sans consultation des applications exécutées.

2 Le multithreading

Le multithreading dans un logiciel est mis en œuvre lors du développement de l’application; il est gère par le système d’exploitation. Une thread est une entité d’exécution, un bout de programme ou même la totalité du programme si l’application ne propose pas le multithread.

Le multithread signifie qu’a l’intérieur d’une même application, plusieurs tâches peuvent s’effectuer en psuedo-parrallèle.

3 Le multiprocessing

C’est l’aptitude du système d’exploitation à utiliser les processeurs présents dans la station de travail pour les faire travailler à la gestion du système Windows et à l’exécution des applications. On distingue deux types de multiprocessing :

Le multiprocessing asymétrique ASMP : Un processeur est réservé pour le système tandis que les autres sont consacrés aux applications.

Le mutliprocessing symétrique SMP : Le système d’exploitation et les applications voient leurs requêtes d’exécution réparties sur les différents processeurs. Dans ce dernier cas le système a toujours à disposition un pourcentage de temps processeur, quoi qu’il arrive.

- Architecture de Microsoft Windows 98 SE, Server et XP

Il s’agit d’un système d’exploitation multitâche multithread 32 bits à architecture SMP. Windows est composé de systèmes d’exploitation en couches et de système client/serveur à base de micro-noyaux. Le regroupement de ces deux technologies à permis de distinguer deux parties dans Windows appelées mode exécutif(ou mode noyau) et mode utilisateur(ou applicatif).

1 Mode exécutif

Le mode exécutif regroupe l’ensemble des composants du système qui s’exécutent en mode noyau. Ces composants nommés services de l’exécutif, sont prioritaires sur l’utilisation du processeur; le noyau a une place prépondérante car il a à charge de fournir de la mémoire aux applications, de choisir les processus qui seront exécutés à un instant précis et de communiquer avec les périphériques.

Les applications dépendent du noyau pour tous leurs besoins, ce qui évite qu’elles entrent en contact direct avec les périphériques et ainsi provoquent une défaillance système.

2 Mode utilisateur

A contrario, le mode utilisateur regroupe les sous-systèmes protégés sur lesquels s’appuient les applications de l’utilisateur. Les processus en mode utilisateur n’ont pas accès directement au matériel ; ils sont limités à une zone mémoire affectée et sont traités avec un niveau de priorité bas.

C. Architecture des OS

1. Windows 98 Se (seconde édition)

Version 32 bits

Memoire maximum: 2GO

Plate- forme : monoproceseur

Architecture: SMP

Clustering : non

2. Windows XP Pro

Version 32 bits – 64 bits

Mémoire maximum : 4GO – 16GO

Plate- forme : biprocesseur

Architecture : SMP

Clustering : non

Nota : la version 64 bit intègre un nouvel outil de restauration de copie masquée ASR(Automated system recovery). Cet outil permet de restaurer le système dans un état précédent, et ce, même si le disque dur est détérioré ou doit être remplacé.

3. Windows XP Familiale

Version 32 bits

Mémoire maximum : 4GO

Plate- forme : monoprocesseur

Architecture : SMP

Clustering : non

Nota : Cette version est optimisée pour fonctionner sur un PC à la maison (station de travail). Elle est non administrable et les mécanismes de sécurité sont simplifiés au maximum.

La mise à jour ne peut se faire qu’a partir de Windows 98, 98Se et Me.

4. Windows 2000 Server

Version 32 bits

Mémoire maximum : 4GO

Plate- forme : 2 processeurs

Architecture : SMP

Clustering : non

5. Windows 2000 Server advanced

Version 32 bits

Mémoire maximum : 4GO

Plate- forme : 4 processeurs

Architecture : SMP

Clustering : oui

6. Windows 2000 Server Entreprise

Version 32 bits

Mémoire maximum : 32GO

Plate- forme : 8 processeurs

Architecture : SMP

Clustering : oui

7. Windows 2000 Server Datacenter

Version 32 bits

Mémoire maximum : 32GO

Plate- forme : 32 processeurs

Architecture : SMP

Clustering : oui

8. Windows server 2003

Mémoire maximum : 2GO

Plate- forme : biprocesseur

Architecture : SMP

Clustering : oui (32 serveurs)

- Les systèmes d’exploitation Microsoft

- Configuration requise en vue d’une installation ou migration

|

Windows Xp Pro |

||||

|

Configuration requise |

Windows 98 SE |

Windows Me |

Windows 2000 Pro |

Et |

|

Edition Familiale |

||||

|

Vitesse minimale |

Processeur 486 |

Processeur Pentium |

Processeur Pentium |

Processeur PII 233 |

|

du processeur |

DX/66 MHz ou plus |

150 MHz |

200 |

MHz |

|

puissant |

||||

|

Vitesse |

Processeur type |

Processeur type |

Processeur PII |

|

|

recommandée du |

Pentium II |

Pentium II |

300MHz |

|

|

processeur |

||||

|

Quantité minimale |

24 Mo de mémoire |

64 Mo de mémoire |

64 Mo de mémoire |

|

|

de RAM |

vive |

vive |

vive |

|

|

Quantité minimale |

32 ou 64 Mo de |

64 Mo de mémoire |

128 Mo de mémoire |

128 Mo de mémoire |

|

de RAM |

mémoire vive |

vive |

vive |

vive |

|

recommandée |

||||

|

Quantité maximale |

2 Go de mémoire |

|||

|

de RAM supportée |

vive |

|||

|

Support des |

non |

non |

oui |

oui |

|

systèmes |

||||

|

multiprocesseurs |

||||

|

Espace disque |

225 Mo – Fat 16 |

500 Mo minimal |

1Go minimal |

2Go minimal |

|

pour l’installation |

175 Mo – Fat 32 |

1Go recommandé |

2Go recommandé |

|

|

600 Mo recommandé |

Les versions proposées :

|

Windows 98 Se |

Une version de mise à jour est disponible pour passer de Windows 95 à Windows 98 |

|

Version complète |

|

|

Windows Me |

Une version de mise à jour des précédentes versions vers Windows Me |

|

Version complète |

|

|

Version OEM (Original Equipment Manufacturer)constructeur livrée et installé sur un nouveau PC |

|

|

Windows 2000 |

Une version complète |

|

Pro |

Une migration d’un système Windows NT4 ou Windows 98 |

|

Windows Xp et |

Version mise à jour pour Windows 98, Me ou 2000 |

|

familiale |

Version complete de Windows Xp |

|

Version OEM (Original Equipment Manufacturer)constructeur livrée et installé sur un nouveau PC |

-

ARCHITECTURE MATERIEL

- Les principes de base

1 Les éléments de base

Les équipements informatiques sont très diversifiés et ne cessent de s’accroître. Dans le domaine des périphériques, une grande variété existe, et l’on trouvera des équipements radicalement différents en fonction de l’utilisation que l’on fait de son ordinateur.

Cependant un ordinateur est composé de quatre éléments principaux :

- L’unité centrale, chargée du traitement et du stockage des données

- L’écran, également appelé le moniteur

- Le clavier et la souris qui permettent la saisie des données

- Principe de fonctionnement d’un micro-ordinateur

Le principe consiste en une suite d’ordres donnés et exécutés aboutissant

-

- des résultats obtenus presque simultanément. Cette suite logique est composée en quatre étapes :

- Saisie des informations : entrée de données brutes

- Traitement :manipulation des données brutes et extraction des Informations utiles

– Sortie :

Transformation des données sous divers formats (texte, Images, son, etc..)

L’information que nous entrons sous la forme de texte, d’images ou encore de son sera toujours traduite en langa ge binaire (une suite de 0 et de 1), seul langage que le machine peut comprendre.

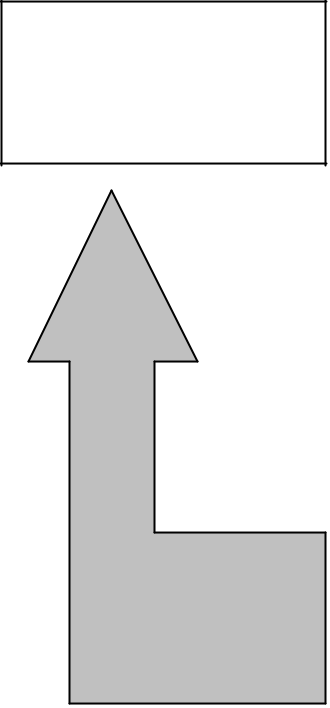

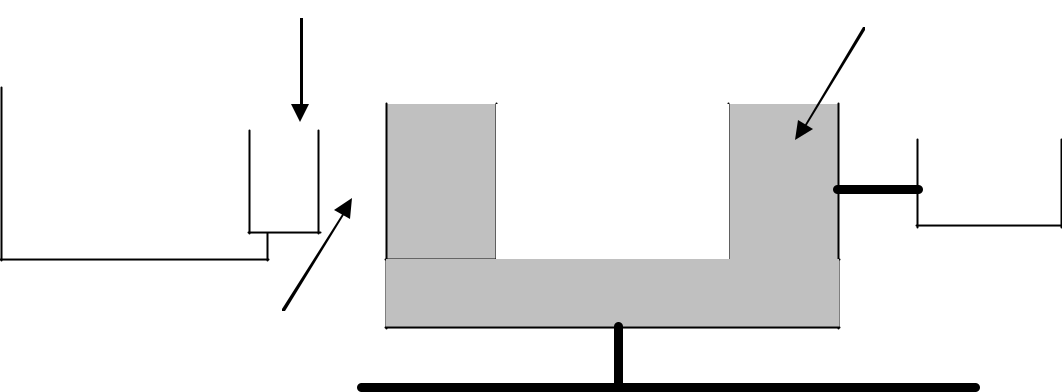

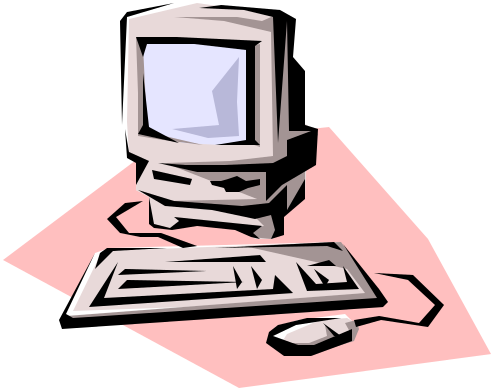

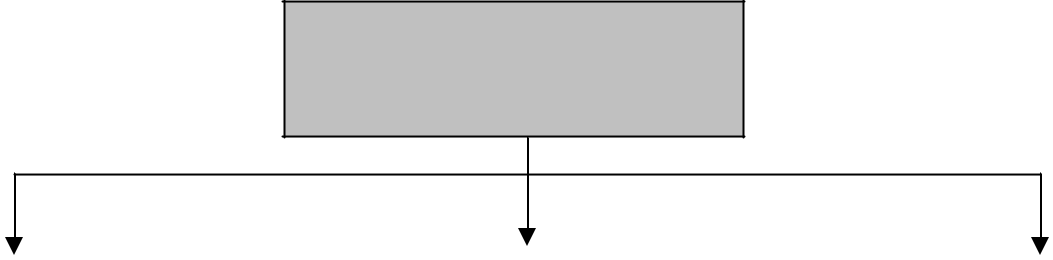

F. Principe de traitement d’une tâche

L’application transmet l’ordre au système d’exploitation par l’intermédiaire du driver.

Le système d’exploitation le traduit en données écrites en langage binaire et les transmet à la mémoire.

Le microprocesseur prend en charge la lecture de ce qui figure dans la mémoire, exécute les opérations une à une, comme par exemple faire fonctionner les têtes de lecture d’un disque pour rechercher un fichier et le restituer ensuite sur le périphérique de sortie.

Les données circulent sur les lignes que l’on appelle le bus. Il en existe plusieurs types.

Finalement, l’information sera décodée et resituée sous sa forme d’origine.

Processeur

Application

Système d’exploitation

Mémoire Rom – Bios

Ram

Bus

Périphériques Périphériques de

d’entrée sortie

Mémoire externe de stockage, support physique

(cdrom, disque dur, disquette,etc…

Ce principe de mise en couche des services permet de garantir l’utilisation de logiciels sur différents PC quels que soient son âge et ses composants.

G. Architecture du Processeur

La performance d’un microprocesseur ne se mesure pas au no mbre d’instructions qu’il est capable d’exécuter, mais plutôt dans le temps qu’il mette à remplir une tâche donnée. Or ce temps dépend de trois facteurs :

- le nombre d’instructions requis pour l’exécution de la tâche,

- le nombre moyen de cycles machines nécessaires à l’exécution d’une instruction,

- et la durée de chaque cycle machine (proportionnelle à la cadence d’horloge.

L’accroissement de la taille du jeu d’instructions permet d’incorporer sans cesse de nouvelles fonctions tout en restant compatible avec les modèles antérieurs.

On distingue deux grandes architectures de microprocesseur.

- Les microprocesseurs à architecture CISC (Complex Instruction Set Computer), dont font partie les 386, 486 et Pentium.

- Les microprocesseurs à architecture RISC (Reduced Instruction Set Computer) dont fait partie les PowerPC.

Le processeur est très complexe et ne peut être détaillé dans ce cours car nous pourrions en expliquer le fonctionnement pendant des heures.

H. Les différents types de bus présents dans un ordinateur

-

- Définition

- Un bus est une liaison électrique servant à transférer des informations binaires entre divers composants de l’ordinateur.

- Ces informations circulent dans le microprocesseur, ainsi qu’à l’extérieur de celui-ci de manière à communiquer avec la mémoire, les périphériques.

- Le bus processeur :

Il constitue le canal de communication entre le processeur central, les puces complémentaires qui lui sont associées (habituellement appelées chipset) et la mémoire cache externe. Le rôle de ce bus est de transférer des signaux de et vers le processeur à une rapidité maximale, c’est pourquoi il est beaucoup plus véloce que les autres bus du système.

3 Le bus mémoire :

Il assure le transfert des données entre le processeur et la mémoire principale (RAM). Le taux de transfert des informations qui transitent par le bus mémoire est bien inférieur à celui des informations véhiculées par le bus processeur, ce qui nécessite la mise en place

d’un contrôleur mémoire chargé de vérifier l’interface entre le bus processeur le plus rapide et la RAM la plus lente.

- Le bus d’adresses et le bus de commandes :

Ils sont en fait des sous-ensembles des bus processeur et bus mémoire. Ces derniers sont constitués de différentes lignes spécialisées, certaines d’entre elles chargées de véhiculer des adresses, d’autres des données ou des commandes ; les lignes d’adresses constituent le bus d’adresses, les lignes de commandes déterminent le bus de commandes.

Le bus d’adresses indique l’adresse mémoire ou l’adresse d’un autre bus utilisée lors d’un transfert de données au sein de l’ordinateur.

La largeur du bus d’adresses conditionne également la quantité maximale de RAM que peut adresser le processeur (un bus d’adresses d’une largeur de 16 bits permet ainsi au processeur d’adresser 216 = 65536 adresses en mémoire).

Le bus de commandes véhicule tous les signaux utilisés pour synchroniser les différentes activités qui se déroulent dans les unités fonctionnelles de l’ordinateur : signaux d’horloge, signaux de lectures/écritures, signaux d’interruptions, etc.

5 La taille du registre

Afin d’aider l’ALU à traiter les données, des zones de stockage temporaire internes que l’on appelle des registres mémorisent les données avant et après leur traitement.

La taille des registres est un facteur déterminant des performances globales de l’unité centrale et détermine la compatibilité logicielle (16,32,ou 64 bits).

6 Annexe 1

Voir le complément de cours : Les microprocesseurs ainsi que le diaporama Powerpoint qui se trouvent dans le dossier Annexe1

I. La connectique – les bus

1 Le bus interne

Il relié la carte mère, le processeur et le contrôleur d’entrées – sorties.

Il est aussi appelé bus processeur ou bus système (FSB).

La fréquence courante de ce bus varie entre 100 et 266 MHz.

Les architectures 64 bits permettent d’atteindre des fréquences bien plus élevées (FSB 800).

2 Le bus d’extension

Il est géré par le contrôleur d’entrées – sorties et permet à la mémoire et au processeur de communiquer avec les périphériques. Il achemine du courant (5 et 12 V) pour alimenter les périphériques connectés dessus.

Ses deux caractéristiques fondamentales sont la largeur des lignes de données qui détermine le nombre d’octets de données transférés en une seule fois (entre 1 et 8Ko) et la vitesse du bus qui cadence les échanges (25 à 512 MHz).

-

- Les bus classiques

- Caractéristiques des bus

- Les bus classiques

- Plusieurs critères permettent de caractériser les bus :

- la largeur, est le nombre de fils employés pour transmettre l’information (bus 8, 16, 32, 64 bits …).

- la nature des informations véhiculées : données, adresses, commandes.

- le mode de fonctionnement : synchrone avec le processeur ou de manière asynchrone.

- le fait que le bus soit « intelligent » ou non.

- le taux de transfert (aussi appelé « bande passante« ).

- le mode de transmission des informations : en parallèle ou en série.

- Eventuellement, un contrôleur peut compléter la liaison entre le bus entre le processeur.

-

- Bus intelligent

-

- Un bus est dit « intelligent » lorsqu’il est capable de fonctionner en autonomie.

- Il limite au maximum l’ intervention du microprocesseur et le recours à la mémoire centrale.

- On parle alors de « Bus Master ».

0

0

1

1

0

1

1

0

-

- Bus parallèle

- Pour faire circuler un certain nombre de bits à la

fois (8, 16, 32, 64, …), la solution la plus simple consiste à utiliser autant de « fils » qu’il y a de bits.

– Il s’agit donc d’un mode de transmission parallèle, utilisable uniquement pour des transmissions à courte distance, car coûteux et peu fiable sur des distances importantes.

- C’est le mode de transmission utilisé au sein de l’unité centrale entre le processeur, la mémoire, les contrôleurs, …

-

- Bus série

- Pour la transmission à plus grande distance, on utilise une seule voie où les bits sont transmis les

-

|

uns après les autres : c’est la transmission série. |

00110110 |

|

- Dans ce type de transmission, chaque bit est envoyé à tour de rôle. Un bit à 1 est représenté

par une tension électrique positive. Un bit à 0 est représenté par une tension nulle.

- L’émetteur et le récepteur doivent être synchronisés afin que ce dernier observe les tensions aux instants corrects.

- La bande passante

- La bande passante d’un bus, aussi appelé « taux de transfert » se calcule de la manière suivante :

- Fréquence du bus x largeur du bus en bits = nombre de Mbits par seconde.

- Nombre de Mbits par seconde / 8 = nombre de Mo par seconde.

- Exemple : Pour un bus théorique de 8 bits de large, fonctionnant à 20 Mhz, on a donc :

- 8 x 20 = 160 Mbps, soit 20 Mo/s.

- La bande passante est en fait un taux de transfert théorique .

-

- Les contrôleurs

- Un contrôleur est un circuit destiné à coordonner les activités de la mémoire, du cache, des connecteurs de cartes d’extension, des disquettes, du disque dur, de la vidéo et du clavier.

- Les contrôleurs sont dédiés à une tâche spécifique (contrairement au microprocesseur qui peut exécuter de nombreux programmes différents). Ils servent d’interprètes entre le microprocesseur et les périphériques.

- Les contrôleurs s’appuient sur le BIOS pour se configurer au démarrage du système. Ils utilisent également des drivers ou « pilotes », chargés en mémoire par le système d’exploitation pour communiquer avec le microprocesseur.

- Les normes

- A l’intérieur du microprocesseur, l’unité de bus est l’unité par laquelle le bus interne et le bus externe du microprocesseur sont reliés.

- A l’extérieur du processeur, le bus processeur ou FSB (Front Side Bus) est le canal utilisé par le chipset pour envoyer des ordres et recevoir des informations du microprocesseur. Il fonctionne à la vitesse minimum de 33 Mhz

- Le bus mémoire est dédié à l’acheminement des informations entre les circuits de mémoire centrale et le microprocesseur. Il fonctionne à la même vitesse que le bus processeur.

- Jusqu’à présent nous avons évoqué 3 catégories de bus correspondant à la nature des informations véhiculées (données, instructions, adresse). En fa it, les bus dont nous allons parler véhiculent des informations de ces trois natures.

- La partie visible de l’ensemble des circuits de communication est matérialisée par la rangée de slots sur la carte mère. Ces connecteurs ont une taille et une forme qui varie en fonction de la norme utilisée.

-

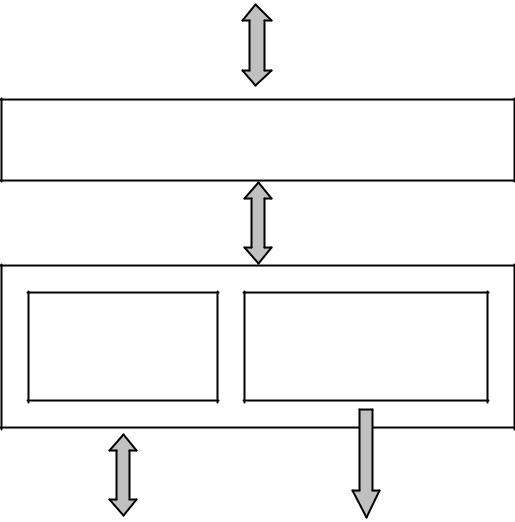

- Le bus ISA

- Le bus ISA (Industry Standard Architecture) est apparu en 1984 avec le micro-ordinateur IBM PC-AT, d’où son nom de bus AT ou AT-bus.

- Le processeur Intel 80286 est au cœur de cette machine

- Il fonctionne à 8 MHz, et le bus est synchronisé avec le processeur : les informations circulent à la même vitesse sur le bus extérieur au processeur et dans le processeur lui-même.

|

Mémoire |

||||||||||

|

Processeur et |

Bus processeur |

centrale |

||||||||

|

mémoire |

Contrôleur |

|||||||||

|

cache |

Contrôleur |

|||||||||

|

ISA |

||||||||||

Bus d’extension ISA (8MHz, 16 bits)

Contrôleur Contrôleur Contrôleur

graphique disque entrées/sorties

- Avec le bus ISA, les cartes d’extension doivent être configurées matériellement, ce qui se fait généralement en positionnant des cavaliers ou en basculant des micro-interrupteurs.

- Ce bus d’une largeur de 16 bits autorise un taux de transfert de 8 Mo/s.

Remarque : Le premier bus des PC était le bus ISA 8 bits, aussi connu sous le no m de bus PC.

Les processeurs qui ont succédés au 80286 sont des processeurs 32 bits fonctionnant à des vitesses supérieures à 8 MHz. Les constructeurs ont donc dû concevoir un bus d’extension pouvant fonctionner à des vitesses différentes de celle du processeur.

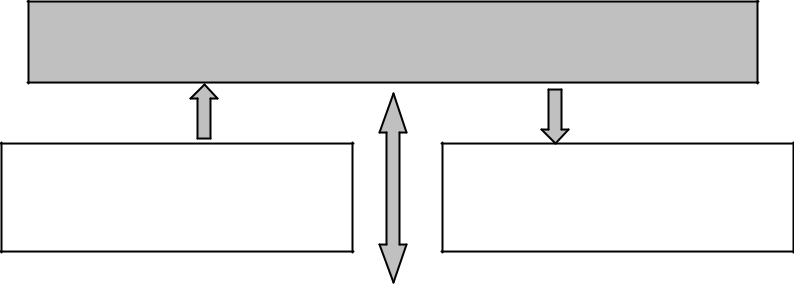

8 Le bus PCI

Le bus PCI (Peripheral Component Interconnect) a été développé par Intel en 1993. Dans sa version 1.0 il offre une largeur de 32 bits et fonctionne à une vitesse de 33 MHz.

Ce qui permet d’atteindre un taux de transfert de 132 Mo/s.

Le bus PCI est indépendant du processeur. En effet il dispose de sa propre mémoire tampon (buffer) chargée de faire le lien entre le bus du processeur et les connecteurs d’extension.

L’architecture de bus PCI peut être combinée avec une autre architecture de bus comme ISA.

Le bus PCI est indépendant du processeur. En effet il dispose de sa propre mémoire tampon (buffer) chargée de faire le lien entre le bus du processeur et les connecteurs d’extension.

Le bus PCI est autoconfigurable, c’est-à-dire que les cartes qui y sont connectées sont automatiquement détectées et exploitées au mieux. Cette caractéristique s’appelle le « Plug and Play ». Elle évite d’avoir à déplacer des cavaliers sur la carte, ou d’avoir à configurer au niveau de l’ordinateur les numé ros d’interruptions (IRQ) et les plages d’entrée-sortie utilisés par la carte.

L’architecture PCI en est actuellement à sa version 2.0, qui autorise l’accès 64 bits nécessaire à l’exploitation des Pentium.

|

Mémoire |

||||||||||||||||||||||

|

Processeur et |

centrale |

|||||||||||||||||||||

|

mémoire cache |

Bus processeur |

|||||||||||||||||||||

|

Contrôleur |

||||||||||||||||||||||

|

Contrôleur |

Contrôleur |

|||||||||||||||||||||

|

PCI |

ISA |

|||||||||||||||||||||

|

Bus PCI (33, 66,100, 32/64 bits) |

||||||||||||||||||||||

|

Contrôleur |

Contrôleur |

Contrôleur |

|||||||||||||||||||

|

disque |

réseau |

entrées/sorties |

Bus ISA (8MHz, 16 bits) |

||||||||||||||||||

|

Contrôleur |

Mémoire |

Carte |

Contrôleur |

||||||||||||||||||

|

graphique |

Modem |

entrées/sorties |

|||||||||||||||||||

9 PCI-Express ( aussi appelé PCI-E ou PCI-X )…

Utilisé pour la carte vidéo. Le coefficient multiplicateur est de 16 x.

10 Le bus SCSI

SCSI (Small Computer System Interface) est l’interface utilisée, entre autre, pour les disques de grande capacité sur des configurations haut de ga mme (serveur, station de travail). Il s’agit d’un standard défini par le comité ANSI qui a évolué au cours du temps.

L’interface SCSI se présente comme un bus supportant divers périphériques. Plusieurs standards SCSI existent donc et offrent différentes vitesses de transfert (SCSI-1, SCSI-2, Fast SCSI, Ultra SCSI …).

Ultra 2 SCSI-LVD est la plus récente interface SCSI en vigueur. L’Ultra 2 SCSI peut gérer jusqu’à 31 unités physiques différentes, ce qui permet de piloter disques durs, lecteurs et graveurs de CD-ROM, scanner …

L’interface est « intelligente » (bus master), elle peut fonctionner de manière autonome (transfert entre deux unités SCSI sans faire intervenir la mémoire centrale, gestion optimisée des transferts entre le périphérique et l’unité centrale limitant les états d’attente du processeur).

La longueur maximale du bus SCSI varie de 1,5 m à 12 m, selon la version employée.

Aujourd’hui, l’interface EIDE est moins coûteuse que l’interface SCSI et s’impose sur les postes de travail individuels.

Un exemple de caractéristiques de la gamme SCSI :

|

Taux de transfert |

|||||

|

Fréquence |

8 bits |

16 bits |

Distance maxi. |

Périphériques |

|

|

bus |

(mode |

supportés |

|||

|

Wide) |

|||||

|

SCSI 1 |

5 MHz |

5 Mo/s |

Non |

6,0 m |

7 |

|

Fast SCSI, |

10 MHz |

10 Mo/s |

20 Mo/s |

3,0 m |

7 |

|

SCSI 2 |

|||||

|

Fast 20, Ultra |

20 MHz |

20 Mo/s |

40 Mo/s |

1,5 m avec 7 périphériques |

7 |

|

SCSI |

3,0 m avec 3 périphériques |

3 |

|||

|

Fast 40, Ultra |

40 MHz |

40 Mo/s |

80 Mo/s |

12,0 m |

31 |

|

2 SCSI |

|||||

11 Le bus USB

Le bus USB (Universal Serial Bus) est un bus série récent et évolué qui se veut le successeur des traditionnels ports série et parallèle. Il permet d’exploiter 127 périphériques (souris, clavier, scanner, modem …) chainés sur un canal. Etant de technologie plug and play, il permet de reconnaître automatiquement le périphérique branché sur le canal et de déterminer automatiquement le pilote nécessaire au fonctionnement de ce dernier (connexion dite « à chaud » lorsque la machine fonctionne, sans avoir besoin de la relancer).

Le débit d’un tel bus est compris entre 1,5 et 12 MBps sur des câbles en paire torsadée, n’excédant pas 5 mètres entre chaque périphérique.

USB utilise des principes similaires à ceux employés dans les réseaux locaux, autorisant à plusieurs périphériques un dialogue simultané le même bus (impression d’un document pendant le téléchargement d’un fichier à l’aide du modem …). Un code de contrôle CRC termine la trame émise sur ce bus.

Pour l’USB 2le débit est de 50 MBps.

12 Le bus AGP

Le bus AGP (Accelerated Graphics Port) est un bus spécialisé dans l’affichage. Il relie directement – au travers du chipset – le processeur de la carte graphique avec le processeur de l’UC et avec la mémoire vive.

Connecteur AGP

|

Processeur |

Contrôleur mémoire |

|

Bus processeur |

|||||||||||

|

RAM vidéo |

Pont |

Chipset |

|||||||||

|

RAM |

|||||||||||

|

AGP |

PCI/AGP |

||||||||||

Carte graphique

Contrôleur PCI

Bus AGP

Bus PCI 132 Mo/s

Il offre un bus de 32 bits, un fonctionnement qui autorise des lectures et écritures simultanées en mémoire (mode pipeline), des débit s atteignant 1096 Mo/s (version AGP 4x)

Il a également la possibilité d’accéder à la mémoire centrale en sus de la mémoire de la carte graphique.

Il est ainsi possible de manipuler des images « lourdes » (3D par exemple) sans saturer la mémoire de la carte graphique, puisqu’on peut placer une partie de l’image en mémoire centrale.

|

Version |

Débit |

|

AGP |

264 Mo/s |

|

AGP 2x |

528 Mo/s |

|

AGP 4x |

1056 Mo/s |

13 Le bus FireWire ou iLink ou IEEE 1394

Le bus FireWire ou iLink, normalisé IEEE 1394, dit également SCSI série, est dédié aux périphériques rapides, tels que des périphériques d’imagerie (exemple : les caméscopes numériques).

En général on le rencontre sous la forme d’une carte d’extension (présent sur le Cube).

Il s’agit d’un bus plug and play qui autorise des débits de 50 Mo/s. Il fonctionne en mode bidirectionnel simultané.

|

IEEE 1394 |

IEEE 1394 |

IEEE1394 |

IEEE 1394 B |

|

|

taux de transfert |

100 Mb/s |

200 Mb/s |

400 Mb/s |

800 Mb/s |

|

Débit maximum |

12,5 Mo/s |

25 Mo/s |

50 Mo/s |

100 Mo/s |

|

Nombre maximum |

63 |

63 |

63 |

63 |

|

de périphérique |

14 Les autres bus

Le bus VESA ou VLB (1993) : 130 Mo/s asynchrone, intelligent, malheureusement associé aux processeurs 486.

Le bus MCA (1987) : 20 à 50 Mo/s, asynchrone, intelligent, malheureusement développé par IBM pour ses PS/2.

Le bus EISA (1988) : 33 Mo/s, compatible ISA,intelligent, permet la configuration logicielle des cartes, plus coûteux, reprend certaines caractéristiques de MCA.

Le bus IRDA (L’infrared device association) est une liaison infra-rouge.

Il supporte un angle maxmal de 30°

Transfert des données à un débit allant de 1 à 16 Mbs La portée est limitée à 2 m au plus

Le bus PCMCIA, Ce format de bus est spécifique aux ordinateurs portables et accepte des cartes d’extension de la taille d’une carte de crédit avec la possibilité d’inserer ou de retirer une carte d’extension à chaud.

|

Synthèse : |

|||||||||

|

ISA |

PCI |

SCSI |

USB |

AGP |

1394 |

||||

|

4x |

|||||||||

|

Largeur du bus de données en bit |

16 |

32 |

– 64 |

16 |

série |

32- 64 |

série |

||

|

Fréquence du bus en Mhz |

8,33 |

33 |

-66-100-132 |

40 |

66 |

66 |

|||

|

Taux de transfert en Mo/s |

16 |

132 |

80 |

1,5 |

1096 |

50 |

|||

|

Périphérique connecté |

8 |

10 |

31 |

127 |

1 |

63 |

|||

15 Les chipsets

Le chipset présent sur la carte mère, permettant d’assurer le fonctionnement du bus système, est un élément important de la carte mère. De plus, le choix du processeur dépendra également de celui-ci. Il contrôle également des ports E/S, le bus d’extension et l’accès à la mémoire. De la qualité du chipset dépendra souvent les performances des échanges de données.

Voici quelques exemples :

|

I815 |

Intel |

|

|

I820 |

Intel |

|

|

I865 PE |

Intel |

|

|

I915 P |

Intel |

|

|

I925X ET XE |

Intel |

|

|

440 BX et LX |

Intel |

|

|

462 |

AMD |

|

|

750, 754 et 760 |

AMD |

|

- AMD

Appolo KT 133 de Via

J. La connectique

Certaines sont externes, c’est-à-dire qu’ils sont connectés à l’unité centrale par l’intermédiaire d’un câble et nécessitent souve nt d’être branchés sur le secteur pour fonctionner.

Des connecteurs d’alimentation classique mâle et femelle avec prise de terre

Un connecteur 15 broches femelle sur trois rangées pour le moniteur (canon DB15 HD)

Un connecteur 9 ou 25 broches mâles (COM1 – COM2), (canon DB9)

Un connecteur 25 broches femelle (LPT1)

Des connecteurs mini DIN( ronds)femelle pour la souris et le clavier (PS2)

Des connecteurs USB(plats)femelles pour les périphériques USB

Un connecteur 15 broches femelle sur deux rangées pour le joystick

Les fiches de type jack pour les hauts parleurs, casques et microphones

Des connecteurs Fire Wire mâle 4 ou 6 broches

Un connecteur DVI (digital Visual Interface, carte vidéo)

Un connecteur Serial ATA(sata)

Utilisée pour la gestion de la vidéo numérique, cette norme permet d’envoyer directement des données numériques aux écrans la supportant. Cela permet d’une part d’augmenter la qualité de l’affichage et d’éviter la conversion numérique-analogique des données.

1 Le connecteur du processeur

L’évolution des processeurs a entraîné la modification du format du connecteur intégré à la carte mère. Même si différents formats se sont succédés, on peut considérer qu’a l’heure actuelle certains prédominent.

Socket 7

Slot 1

Slot A

Socket 370

Socket 462

Socket 478

Socket 479

Socket 754

Socket 603 et 604

Socket 939

K. Les débits, la bande passante, l’unité de mesure

L’unité de mesure en informatique est le Binaire.

Elle ne peut prendre que deux valeur : Le 0 et 1

Nous travaillons donc en base 2 en informatique alors que nous comptons en base 10 (décimal).

La fréquence est exprimée en Méga Hertz, Giga Hertz et correspond à la vitesse ou les données sont traitées.

La bande passante correspond à la quantité ma ximale de données qu’une voie de communication peut transmettre par seconde. Elle est calculée en bits par seconde (bit/s), c’est-à-dire en se servant d’une unité qui mesure aussi le débit et la vitesse de transmission des données. La bande passante peut devenir ainsi une indication de vitesse et de débit. C’est pour cela que, dans certains contextes, on remplace le terme bande passante par débit.

L’unité principale étant l’octet. Un Octet est égale à 8 bits

Un byte est un Octet et non un bit. ( A ne pas confondre…)

Un B majuscule signifie un Byte

Un b minuscule signifie un bit

L. Le plug and play

Le plug and play est une norme mise au point par des constructeurs de matériels et des éditeurs de logiciels, elle permet d’ajouter de nombreux matériaux dans le PC et de pouvoir l’utiliser immédiatement sans aucune intervention de l’utilisateur.

Malgré tout, la mise en place d’un système Plug and Play n’est pas toujours possible.

En effet, les capacités Plug and Play sont soumises à trois conditions :

- Le bios du PC doit supporter cette norme

- Le périphérique lui- même doit être garanti Plug and Play par le fabricant

- Le système d’exploitation doit être Plug and Play

Le processus Plug and Play :

Lorsqu’un périphérique est connecté, le Bios le détecte automatiquement. Une carte d’extension doit être capable de spécifier ses caractéristiques techniques et utiliser différentes ressources. Le système d’exploitation récupère ces informations et charge un pilote de périphérique générique qui est capable de faire fonctionner la carte.

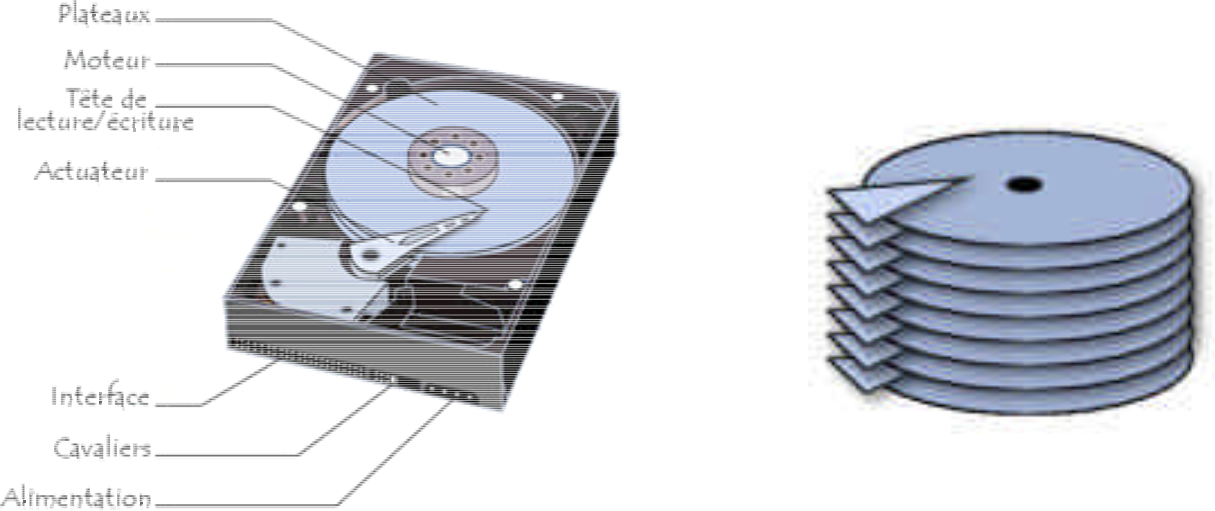

M. Les disques durs

Le disque dur représente un composant important de votre système. Le disque dur est formé de plusieurs plateaux magnétique entre lesquels flottent des têtes de lecture et écriture (chaque plateau est associé à deux tête car ils sont magnétisés des deux côtés)

Les plateaux sont partagés en pistes qui sont des chemins circulaires tracés sur le disque

Les pistes sont ensuite découpées en secteur qui sont l’unité élémentaire de stockage et dont la taille est de 512 octets.

On ne peut accéder directement à la totalité des secteurs d’un disque, mais seulement par groupe de secteurs. Ce sont les clusters que l’on nomme aussi blocs. En fonction de la taille du disque dur, du système de fichier choisi et du système d’exploitation, les clusters peuvent regrouper entre 2 et 32 secteurs.

Un cylindre est composé de toutes les pistes superposées de même ordre qui se présentent simultanément sous les têtes de lecture écriture.

Pour calculer la capacité d’un disque dur :

Nbr de têtes (ou de face) x nbr de cylindres x nbr de secteurs x 512 octets

On appelle enfin cluster (ou en français unité d’allocation) la zone minimale que peut occuper un fichier sur le disque. En effet le système d’exploitation exploite des blocs qui sont en fait plusieurs secteurs (entre 1 et 16 secteurs). Un fichier minuscule devra donc occuper plusieurs secteurs (un cluster).

Sur les anciens disques durs, l’adressage se faisait ainsi de manière physique en définissant la position de la donnée par les coordonnées cylindre / tête / secteur (en anglais CHS pour Cylinder / Head / Sector).

Le mode LBA (logical bloc Adressing)

- Les performances du disque dur

La vitesse du disque dur 5400, 7200, 10000 voir 15000 tr/mn

|

La mémoire cache |

4, 8 MO |

L’i interface de commande IDE, EIDE, SCSI, USB pour les disques externes

-

- Les caractéristiques techniques les plus importantes

- Capacité : volume de données pouvant être stockées sur le disque.

- Taux de transfert (ou débit) : quantité de données pouvant être lues ou écrites sur le disque par unité de temps. Il s’exprime en bits par seconde.

- Vitesse de rotation : vitesse à laquelle les plateaux tournent, exprimée en tours par minutes (notés rpm pour rotations par minute). La vitesse des disques durs est de l’ordre de 7200 à 15000 rpm. Plus la vitesse de rotation d’un disque est élevée meilleur est le débit du disque. En revanche, un disque possédant une vitesse de rotation élevé est généralement plus bruyant et chauffe plus facilement.

- Temps de latence (aussi appelé délai rotationnel) : temps écoulé entre le moment où le disque trouve la piste et le moment où il trouve les données.

- Temps d’accès moyen : temps moyen que met la tête pour se positionner sur la bonne piste et accéder à la donnée. Il représente donc le temps moyen que met le disque entre le moment où il a reçu l’ordre de fournir des données et le moment où il les fournit réellement. Il doit ainsi être le plus court possible.

- Mémoire cache (ou mémoire tampon) : quantité de mémoire embarquée sur le disque dur. La mémoire cache permet de conserver les données auxquelles le disque accède le plus souvent afin d’améliorer les performances globales ;

- Interface : il s’agit de la connectique du disque dur. Les principales interfaces pour disques durs sont les suivantes :

o IDE/ATA ; o Serial ATA ; o SCSI ;

o Il existe par ailleurs des boîtiers externes permettant de connecter des disques durs en USB ou firewire .

- Les CD-ROM

La vitesse de lecture du lecteur de CD-ROM correspondait à l’origine à la vitesse de lecture d’un CD audio, c’est-à-dire un débit de 150 ko/s. Cette vitesse a par la suite été prise comme référence et notée 1x. Les générations suivantes de lecteurs de CD-ROM ont été caractérisées par des multiples de cette valeur. Le tableau suivant donne les équivalences entre les multiples de 1x et le débit :

|

Débit |

Temps de réponse |

|||||||

|

1x |

150 ko/s |

400 |

à 600 ms |

|||||

|

2x |

300 ko/s |

200 |

à 400 ms |

|||||

|

3x |

450 ko/s |

180 |

à 240 ms |

|||||

|

4x |

600 ko/s |

150 |

à 220 ms |

|||||

|

6x |

900 ko/s |

140 |

à 200 ms |

|||||

|

8x |

1200 ko/s |

120 à 180 ms |

||||||

|

10x |

1500 ko/s |

100 à 160 ms |

||||||

|

12x |

1800 ko/s |

90 à 150 ms |

||||||

|

16x |

2400 ko/s |

80 à 120 ms |

||||||

|

20x |

3000 ko/s |

75 à 100 ms |

||||||

|

24x |

3600 ko/s |

70 à 90 ms |

||||||

|

32x |

4500 ko/s |

70 à 90 ms |

||||||

|

40x |

6000 ko/s |

60 à 80 ms |

||||||

|

52x |

7800 ko/s |

60 à 80 ms |

||||||

Il faut regarder également le cache interne ainsi que le mode de transfert.

Cache de 8 Mo

Contrôleur UDMA 5

O. Les systèmes de fichiers

Les SGF (systèmes de gestion de fichiers) ont pour rôle d’organiser et optimiser, l’implantation des données sur les disques. Il est utile de connaître cette organisation car le disque est souvent source d’erreurs et représente l’un des goulots d’étranglement du système en terme de performances. La connaissance du SGF permet donc de retrouver et de corriger une zone endommagée, de repérer certains virus, d’optimiser les performances du système en comprenant l(importance d’opérations telles que la défragmentation ou la compression des fichiers.

- les systèmes de fichiers que l’ont rencontre généralement sur les machines utilisées en informatique de gestion sont :

– FAT

– HPFS

– NTFS

– UNIX

– Linux

– CDFS

(file allocation table) très répandu dans le monde de la micro

(high performance file system)utilise surtout avec OS/2

(new technologie file system) utilisé avec Windows NT 2000 XP

et ses variantes utilisés plutôt sur les gros systèmes

Native,Ext2, Ext 3…dans la monde Linux

utilisé pour la gestion des CD-ROM

Rappel sur le formatage

- Le formatage de bas niveau

Préformatage ou formatage physique, généralement effectué en usine, le formatage bas niveau peut être réalisé à l’aide d’utilitaire. Ce formatage consiste à subdiviser le disque en piste (cylindres) et secteurs. Pour cela l’utilitaire détermine la taille de secteurs à utiliser, très généralement 512 Octets, est défini en se basant sur les caractéristiques physiques du disque, et ces secteurs sont crées en écrivant, sur les en-têtes de secteurs, les adresses appropriées, et en plaçant aussi des informations de corrections d’erreur afin d’éviter l’utilisation des secteurs physiquement défectueux.

- Le formatage logique

Le formatage logique est celui que l’on réalise sous DOS par la biais de la commande format. Il consiste à placer des informations complémentaires, selon le système de gestion de fichiers employé, dans les secteurs définis lors du formatage de bas niveau.

Les informations enregistrées lors du formatage des partitions,

- Ecriture du secteur d’amorçage des partitions

- Enregistrement de l’octet d’identification système (ID system) dans la table des partitions du disque.

- Information du système de fichiers sur l’espace disponible, l’emplacement des fichiers et des répertoires.

- Repérage de zones endommagées

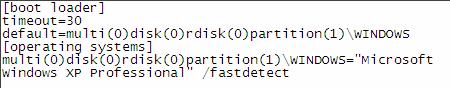

- Le secteur de BOOT

Sur un disque dur on rencontre en premier lieu un enregistrement d’amorçage principal MBR (Master Boot Record) suivi du secteur d’amorçage de la partition.

Le secteur BOOT contient des informations sur le format du disque et un peu petit programme chargeant le DOS en mémoire.

Le secteur de BOOT avec le code d’amorçage est situé donc piste 0 et secteur 0.

- La taille des clusters

Une table d’allocation de type FAT 16 fonctionne avec des adresses de blocs codées sur 16 bits, ce qui lui permet de référencer 216 clusters (soit 65536 clusters).

Une table d’allocation de FAT 32 fonctionne avec des adresses de blocs codées sur 32 bits, ce qui permet de référencer 232 clusters (soit 4294967296 clusters).

Une table d’allocation en NTFS fonctionne avec des adresse de blocs codées sur 64 bits, ce qui permet de référencer 264 clusters ( soit 18446744073709551616 clusters).

La table qui contient ces informations est appelée MFT (Master File Table) pour un système de fichier NTFS.

Système de fichier pour les systèmes d’exploitation :

|

Système d’exploitation |

Type de système de fichiers supportés |

|

Windows 98 |

FAT16, FAT32 |

|

Windows NT4 |

FAT, NTFS |

|

Windows 2000 |

FAT, FAT16, FAT32, NTFS |

|

Windows XP |

FAT, FAT16, FAT32, NTFS |

La table d’allocation de fichiers est une liste de valeurs numériques permettant de décrire l’allocation des clusters d’une partition.

Taille d’un cluster Système de fichier FAT16 Système de fichier FAT32  (théorique)

(théorique)

|

512 octets |

32 Mo |

64 Mo |

||

|

1 Ko |

64 Mo |

128 Mo |

||

|

2 Ko |

128 Mo |

256 Mo |

||

|

4 Ko |

256 Mo |

8 Go |

||

|

(1 To) |

||||

|

8 Ko |

512 Mo |

16 Go |

||

|

(2 To) |

||||

|

16 Ko |

1 Go |

32 Go |

||

|

(4 To) |

||||

|

32 Ko |

2 Go |

2 To |

||

|

(8 To) |

||||

La limite théorique de la taille d’une partition est de 16 exaoctets (17 milliards de To), mais la limite physique d’un disque est de 2To.

Pour convertir un système de fichier FAT32 en NTFS, procéder comme suit :

Avant de convertir quoi que ce soit, il est fortement recommandé de défragmenter le disque dur !

Aller dans démarrer> exécuter> tapez « cmd ». Ensuite tapez ce qui suit :

convert lettre_du_lecteur: /fs:ntfs

Comme par exemple : convert C: /fs:ntfs

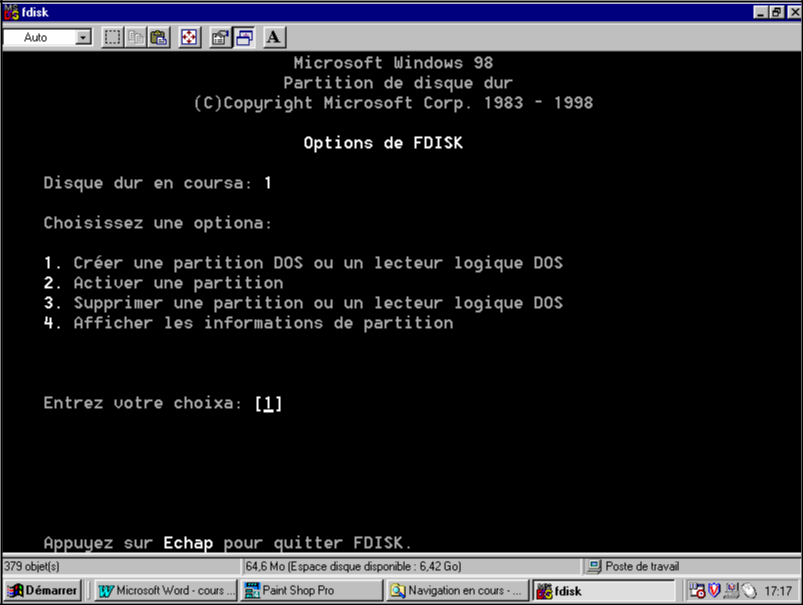

P. PARTITIONNER UN DISQUE DUR

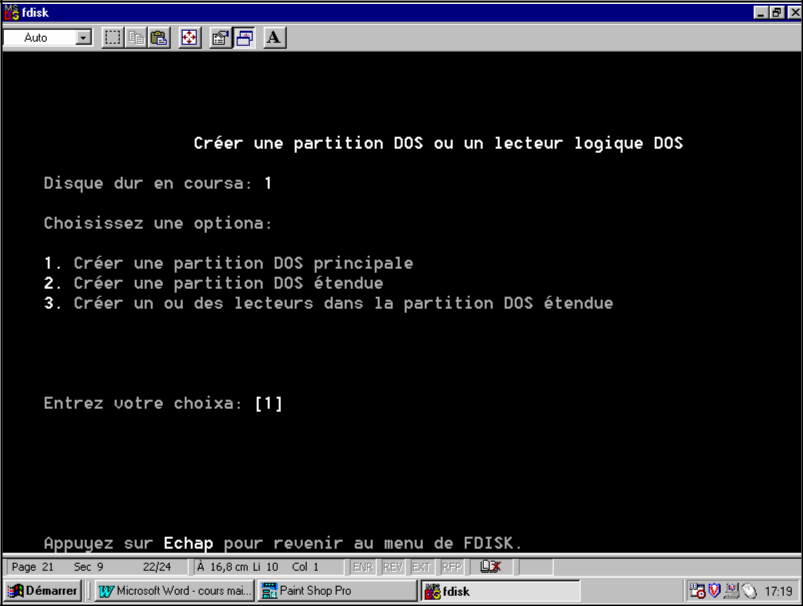

Taper FDISK à partir du lecteur A : et appuyer sur Entrée. Le menu suivant s’affiche :

Pour créer une partition principale ou étendue, Cliquer sur la commande 1 :

Vous pouvez soit créer une partition DOS principale étendue, ou créer un ou des lecteurs dans la partition étendue.

Penser à activer la partition principale, en choisissant dans le menu principal la commande 2. (Activation d’une partition principale).

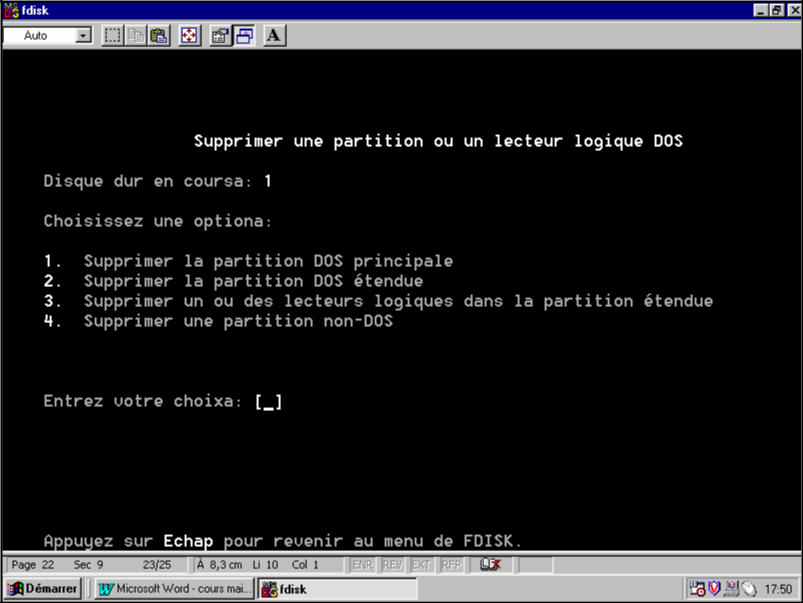

Pour supprimer une partition où un lecteur logique, sélectionné la commande 4 dans le menu principale.

Si vous créer un lecteur logique , il faudra formater la partition correspondante.

Q. Formatage d’un disque

Nous avons vue la différence entre un formatage dit de bas niveau et un formatage logique.

Formater une partition consiste a préparer la surface du disque pour son utilisation.

Si il s’agit d’un disque installé et fraîchement partitionné, il faudra démarrer l’ordinateur avec une disquette système contenant le fichier format.com et lancer la commande de formatage.

Format C: /S

Pour formater une partition principale. Les fichiers système seront alors copiés de la disquette vers le disque.

Format D:

Pour formater un autre lecteur. Aucun fichier système n’est copié.

Les options de la commande format :

- qUn disque deja formaté peut faire l’objet d’un reformatage rapide. IL en résultera une opération plus rapide, et la commande effacera simplement le contenu de la FAT.

/u Si l’on a besoin de formater un disque de manière sécurisée, autrement di rendre la commande UNFORMAT ineffective.

/u/c/s Pour effectuer un formatage complet avec un test du disque et des secteurs défectueux de la FAT.

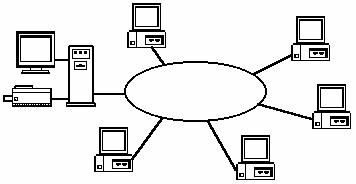

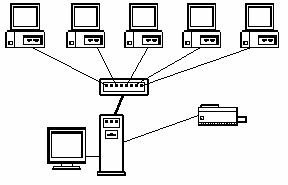

R. Partage de fichiers, de disques et d’imprimantes

Le partage permet de désigner les ressources auxquelles les utilisateurs doivent pouvoir accéder par le biais du réseau. Lorsqu’un dossier est partagé, les utilisateurs peuvent se connecter au dossier à travers le réseau et avoir accès aux fichiers qu’il contient comme si celui-ci se trouvait en local (c’est-à-dire sur le disque de l’ordinateur qu’ils utilisent actuellement).

Afin d’accroître la sécurité du réseau, il est possible d’attribuer des permissions à ces ressources pour contrôler les actions des utilisateurs sur ces ressources.

Une fois qu’un dossier est partagé, les utilisateurs qui en ont la permission ont accès à tous les fichiers et dossiers contenus dans le dossier partagé.

- L’intérêt d’un partage (disque, dossier, imprimante)

Les dossiers partagés ou autre ressources servent à autoriser les utilisateurs à accéder aux applications, aux données et aux dossiers de base des utilisateurs sur le réseau.

Unicité des informations: Les ressources partagées d’applications réseau centralisent l’administration en spécifiant un seul emplacement pour la configuration et la mise à jour de logiciels.

Les dossiers de données offrent aux utilisateurs un emplacement central pour stocker les fichiers utilisés en commun et y accéder

Sécurité des données: Les dossiers de base des utilisateurs constituent un emplacement central pour sauvegarder leurs données (connecteur réseau)

L’utilisation de dossiers partagés est la seule façon d’assurer la sécurité des ressources réseau sur un volume FAT.

- Les permissions de dossiers et sources partagées

Les permissions sont applicables aux dossiers et permettent de contrôler l’utilisation des ressources par un utilisateur donné. Il existe, en FAT, quatre permissions différentes :

- Contrôle Total (permission par défaut) permet aux utilisateurs de modifier les permissions des fichiers. D’autre part ceux-ci peuvent propriétaire de fichiers sur des volumes NTFS et effectuer toutes les tâches autorisées par la permission

- Modifier permet aux utilisateurs de créer des dossiers et ajouter des fichiers, ainsi que de modifier les données dans les fichiers et ajouter des données aux fichiers. Il leur est également possible de modifier les attributs des fichiers, supprimer des dossiers et des fichiers, enfin d’effectuer toutes les tâches autorisées par la permission Lire

- Lire permet à l’utilisateur d’afficher les noms des dossiers et des fichiers, d’afficher les données et les attributs des fichiers, d’exécuter les fichiers programme, et enfin de parcourir l’arborescence des dossiers.

- Aucun Accès permet uniquement à l’utilisateur d’établir une connexion au dossier partagé. L’accès au dossier est interdit et son contenu n’est pas affiché

Les permissions affectées à un utilisateur ne prennent effet qu’à sa prochaine connexion. Ce système est donc non dynamique. Il faut faire très attention au fait que par défaut, la permission « Contrôle Total » soit affectée au groupe « Tout le Monde ». Il faut donc supprimer, avant de faire toute chose, ce groupe et cette permission associée. De même, ne JAMAIS mettre une permission « Aucun Accès » au groupe « Tout le Monde » car l’Administrateur fait partie de ce groupe. Votre réseau s’en trouverait complètement bloqué et la seule solution pour régler ce problème serait de réinstaller Windows NT.

- Pour définir, afficher ou supprimer des autorisations sur un dossier ou un lecteur partagé

- Ouvrez l’Explorateur Windows, puis recherchez le dossier partagé ou le lecteur sur lequel vous souhaitez définir des autorisations.

- Cliquez avec le bouton droit sur le dossier ou le lecteur partagé, puis cliquez sur Partage.

- Sous l’onglet Partage, cliquez sur Autorisations.

- Pour définir les autorisations de dossier partagé, cliquez sur Ajouter. Tapez le nom du groupe ou de l’utilisateur dont les autorisations sont à définir, puis cliquez sur OK pour confirmer et fermer la boîte de dialogue.

- Pour supprimer des autorisations, sélectionnez le groupe ou l’utilisateur dans Nom, puis cliquez sur Supprimer.

- Dans Autorisations, cliquez sur Autorisé ou Refusé pour chaque autorisation, si nécessaire.

Note :

- Pour partager des dossiers et des lecteurs, vous devez être connecté en tant que membre du groupe Administrateurs, Opérateurs de serveur ou Utilisateurs avec pouvoir.

- Pour ouvrir l’Explorateur Windows, cliquez sur Démarrer, pointez successivement sur Programmes et Accessoires puis cliquez sur Explorateur Windows.

- Les autorisations de partage s’appliquent à tous les fichiers et sous-dossiers du dossier partagé et ne deviennent effectives que lors d’un accès aux dossiers ou fichiers sur un réseau. Les autorisations de dossier partagé ne protègent pas les dossiers ou fichiers ouverts en local. Pour protéger les fichiers et dossiers de votre ordinateur local, utilisez les autorisations NTFS, qui s’ajoutent aux autorisations de dossier partagé

- Les autorisations peuvent être définies pour que le lecteur sur lequel se trouve le dossier soit formaté avec le système de fichiers NTFS, FAT ou FAT32

- Les autorisations sur les répertoires racine (par exemple, C$) ne peuvent pas être modifiées (partage administratif).

- Utilisez le composant logiciel enfichable Dossiers partagés pour créer et gérer des dossiers partagés, afficher une liste complète des utilisateurs connectés à un dossier partagé d’un réseau et déconnecter l’un d’entre eux ou tous, afficher la liste des fichiers ouverts par des utilisateurs distants et fermer un des fichiers ouverts ou tous.

- Les partages administratifs

Sous Windows, les fichiers ne sont pas partagés. Seul le dossier conteneur l’est.

Par défaut, on retrouve certaines ressources partagées sous Windows XP. Ce sont des partages administratifs réservés à la gestion de la configuration des stations distantes. Ils sont cachés et seul l’administrateur peut y avoir accès.

|

C$, D$, E$ |

Fournit un accès complet à l’administrateur sur les lecteurs. |

|

|

Il pourras se connecter à une machine distante en tapant |

||

|

\\nom_machine\c$ par exemple. |

||

|

ADMIN$ |

Utilisé pour la gestion d’une station à travers le réseau. Il s’agit du |

|

|

répertoire %systemroot%. |

||

|

IPC$ |

Ce partage sert pour la communication entre les processus. Il est |

|

|

utilisé notamment lors de l’administration à distance d’une station ou |

||

|

même lorsque l’on consulte un répertoire partagé. |

||

|

PRINT$ |

Est utilisé pour l’administration a distance des imprimantes. |

|

U. Les permissions

- Conditions préalables à connaître pour le partage de dossiers

Pour la mise en place des partages sur une partition NTFS ou FAT, quelques préalables importants sont à connaître :

- Le service Serveur sur le poste qui met en partage doit être activé.

- Le service Station de travail sur le poste qui accède à la ressource partagée doit être activé.

- Définir un nom de partage (ne pas oublier la norme 8.3 pour certaine station) pour chaque ressource partagée.

- Les partages systèmes sont suivis de la lettre $. Cela est aussi valable pour les partages cachés.

- Seuls les répertoires sont partageables.

- Toute l’arborescence du répertoire est partagée.

- Un répertoire peut être partagé plusieurs fois sous différents noms.

On peut partager un lecteur de CDROM.

2 Permissions de partage

Dés qu’un partage est appliqué sur une ressource disque, le droit par défaut est Contrôle Total pour le groupe « Tout le Monde ». Il est à noter que c’est la seule sécurité effective pour des partitions FAT.

Les permissions ci-dessous vont de la plus restrictive à la moins restrictive.

|

REFUSER |

||

|

LIRE : |

les utilisateurs peuvent lire les fichiers et exécuter les |

|

|

Programmes. |

||

|

MODIFIER: |

Lire + Modification des fichiers et répertoires du |

|

|

CONTROLE TOTAL |

partage. |

|

Ces règles sont identiques sur les partitions FAT et NTFS

IMPORTANT :

Si un cumul de partages se produit sur une ressource, c’est le droit le moins restrictif qui « l’emporte » sauf dans le cas de la permission Refuser qui l’emporte dans tous les cas de figure.

Exemple : si une ressource se voit attribuer la permission de partage modifier pour toto et Contrôle total pour le groupe Utilisateurs dont fait partis toto la permission résultante sera Contrôle total.

3 Permissions NTFS

Les permissions NTFS s’appliquent sur des dossiers et les fichiers qui ne sont pas à confondre avec les permissions de partage. Il s’agit ici d’un élément de sécurité propre à la famille NT du constructeur Microsoft. Pour disposer des droits pour attribuer des permissions, il faut être soit Propriétaire , Administrateur ou disposer des permissions NTFS : Contrôle Total, Modifier les permissions ou Appro priation

Permissions sur les dossiers/répertoires

Les permissions NTFS propres aux dossiers/ répertoires ci-dessous, vont de la plus restrictive à la moins restrictive :

- REFUSER

- ECRITURE

- LECTURE

- AFFICHER LE CONTENU DU DOSSIER

- LECTURE ET EXECUTION

- MODIFIER

- CONTROLE TOTAL

Permissions sur les fichiers

Les permissions propres aux fichiers, ci-dessous, vont de la plus restrictive à la moins restrictive :

- REFUSER

- ECRITURE

- LECTURE

- LECTURE ET EXECUTION

- MODIFIER

- CONTROLE TOTAL

Il est possible, si les permissions NTFS ne sont pas assez « affinées » d’obtenir une configuration plus fine en sélectionnant les permissions avancées

IMPORTANT

Lors d’un partage d’un répertoire sur une partition NTFS, la permission effective sur un fichier sera la permission la plus restrictive entre la permission de partage et la permission locale NTFS

Exemple : partage en contrôle total pour un utilisateur dont les droits locaux sont Lire, la permission effective est Lire.

- Si un cumul de permissions NTFS se produit sur un fichier ou un

dossier, c’est

la plus

- Restrictive qui l’emporte.

- Les permissions sur les fichiers l’emportent sur les dossiers.

- La permission REFUSER l’emporte sur toutes les autres, quelque soit le cas de figure.

- Les permissions appliquées à un dossier seront propagées aux répertoires «

- Si une permission demandée par un utilisateur n’est pas spécifiée par le cumul des permissions, alors l’accès est refusé.

4 Copie et déplacement

Quelques règles sont à connaître lorsque l’on procède à une copie ou un déplacement de fichiers & ou dossiers.

- L’utilisateur qui effectue la copie devient propriétaire du fichier ou du répertoire.

- Les permissions affectées au fichier copié, sont celles affectées au répertoire destination (attention au dossier FAT).

- Lors d’un déplacement dans une même partition, les permissions sont inchangées.

- Déplacement vers une autre partition, cela correspond au même cas de figure qu’une copie

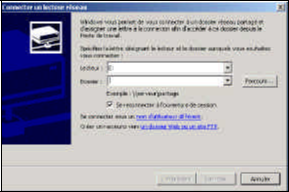

V. Création d’un connecteur réseau

Pointer sur l’icône Favoris réseau qui se trouve sur le bureau puis activer son menu contextuel.

Sélectionner alors la commande connecter un lecteur réseaux

Cliquer alors sur parcourir pour rechercher le dossier partagé ou alors vous pouvez saisir le chemin UNC (universal naming convention).

Pour supprimer le connecteur réseau, pointer sur poste de travail puis sélectionner votre connecteur réseau. Activer son menu contextuel puis sélectionner la commande déconnecter

III.MAINTENANCE PREVENTIVE

W. Les fichiers fondamentaux

MS-DOS est un système d’exploitation 16 bits. Trois fichiers principaux représentent le noyau du système d’exploitation. C’est en quelque sorte le cœur du système, sans lequel rien ne peut fonctionner. Deux autres fichiers (autoexec.bat et config.sys) que l’on appelle des fichiers de configuration, sont primordiaux.

1 IO.SYS

Il contient les gestionnaires d’entrées/sorties de base de commande et charge msdos.sys dans les séquences d’amorçage.

2 MSDOS.SYS

Ce fichier contient le noyau du DOS. Il convertit les requêtes provenant des applications en actions que io.sys peut exécuter à l’aide de ses gestionnaires de périphérique.

3 COMMAN.COM

Ce programme est un interpréteur de commandes. Sa tâche est de recevoir vos commandes, de les interpréter et de les transmettre pour leur exécution ou encore de les exécuter lui- même.

Il regroupe toutes les commandes internes.

Les fichiers IO.sys, MSDOS.sys sont des fichiers dont les attributs sont en lecture seule, caché et système alors que le COMMAND.com est vivible.

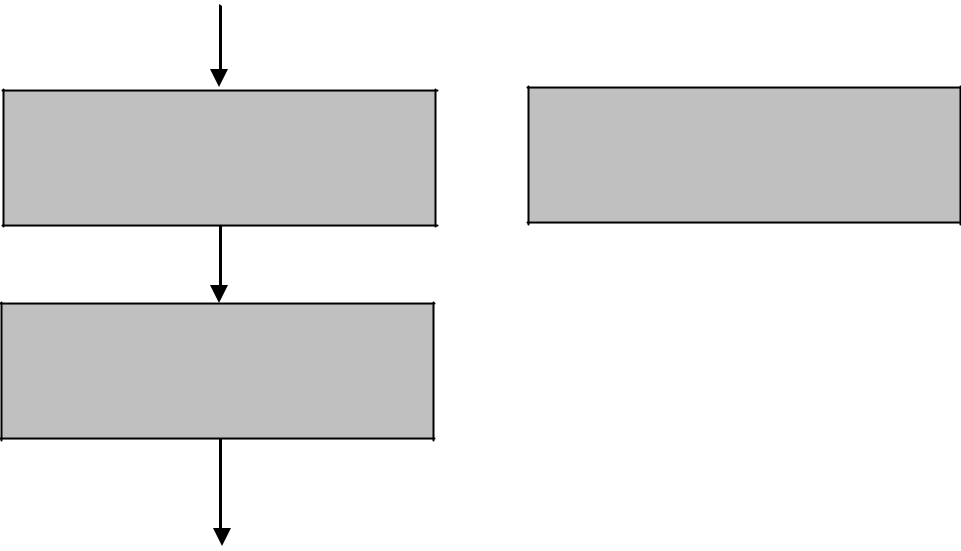

X. Le processus d’amorçage

Lors du processus de mise en route du PC, l’autotest (POST, power on self test) est effectué, le BIOS procède à une vérification entre ce qui est contenu dans la mémoire ROM (read only memory) et les informations contenues dans le setup, et charge la configuration.

Le bios exécute ensuite le code qui cherche un secteur d’amorçage sur une disquette ou sur le disque dur. Le secteur d’amorçage contient quand lui le code qui charge en mémoire les fichiers fondamentaux de MSDOS dans l’ordre suivant:

IO.SYS

MSDOS.SYS

CONFIG.SYS ( les instructions sont lues si le fichier est présent. Son absence n’empêche pas le processus de continuer)

COMMAND.COM

AUTOEXEC.BAT (même remarque que pour le fichier config.sys)

IO.SYS

MSDOS.SYS C0MMAND.COM

CONFIG.SYS AUTOEXEC.BAT

Y. Phase de démarrage d’un PC sous Windows 98

La procédure d’amorçage du système est la suivante :

A l’allumage du PC, exécution du POST Initialisation des périphériques PnP par le BIOS

Localisation et lecture du secteur d’initialisation sur la partition principale

Un chargeur IO.SYS localise et charge en mémoire IO.SYS à partir du répertoire racine. IO.SYS vérifie les informations contenues dans MSDOS.SYS

Apparition du message Démarrage de Windows 98 et de l’écran graphique Chargement du SYSTEME.DAT si celui-ci ne content pas d’erreurs

Le gestionnaire de configuration intégré à IO.SYS sélectionne un profil matériel ou en crée un s’il n’en existe pas.

IO.SYS lit et exécute CONFG.SYS et AUTOEXEC.BAT s’ils existent. Ces fichiers deviennent optionnels. Cependant quelques lignes restent écrites, et certains périphériques les utiliseront toujours.

Exécution de Win.com et chargement des éléments suivants:

- les pilotes de périphériques virtuels contenus dans VMM32.VXD

- Les pilotes de périphériques virtuels contenus dans SYSTEM.INI

- La partie résidente, le GDI, les bibliothèques utilisateurs (USER.EXE) Initialisation du bureau, chargement de l’explorateur et du support réseau.

Connexion au système et chargement des paramètres utilisateurs à partir de USER.DAT ou création d’un profil par défaut.

Connexion au système et chargement des paramètres utilisateurs à partir de USER.DAT ou création d’un profil par défaut.

Exécution des scripts d connexion s’ils existent

Exécution des programmes placés dans le groupe Démarrage

Si les fichiers AUTOEXEC.BAT et CONFIG.SYS sont absents, les paramètres par défaut suivants sont appliqués :

DOS=HIGHT, AUTO

chargement du DOS en mémoire haute

Chargement de HIMEM.SYS

HIMEM est un gestionnaire de mémoire étendue

Chargement de IFSHLP.SYS

Il s’agit d’un fichier nécessaire pour le système de fichiers VFAT (Virtual File Allocation Table) que Windows emploie pour imiter le standard DOS FAT tout en étant capable de gérer les longs noms de fichiers

Chargement de SETVER.EXE

Définit le numéro de version que MS-DOS

FILE=0

Spécifie le nombre de fichiers que MS-DOS peu t ouvrir simultanément

Lastdrive= Z

Définit le nombre de lettres de lecteur reconnues

Buffer=30 Spécifie la quantité de mémoire à réserver

pour le transfert de données entre la

mémoire et les disques

Stacks=9,256 Définit la quantité de mémoire à réserver pour le

traitement des interruptions matérielles

Shell=command.com/p Configure COMMAND.COM ou indique qu’une

autre interpréteur de commandes doit être

utilisé

SET TEMP=c:\windows Définit la valeur des variables d’environnement

telles que PROMPT ou TEMP

PROMPT=$P$G Change l’invite de commande

Path=c:\windows;c:\windows\command Affiche ou définit un chemin de recherche des

fichiers exécutables

Comspec=c:\windows\command.com exécute le programme en invite de commande

Z. Le fichier MSDOS.SYS

|

Section |

Nom des |

Signification / Valeurs possibles |

Valeur par défaut |

||||||

|

paramètres |

|||||||||

|

HostWinBootDrv |

Disque de boot |

C |

|||||||

|

Répertoire de Windows |

Répertoire indiqué |

||||||||

|

[Paths] |

WinBootDir |

(emplacement des fichiers nécessaires à |

pendant |

||||||

|

l’initialisation du système. |

l’installation |

||||||||

|

Répertoire indiqué |

|||||||||

|

WinDir |

Répertoire de Windows |

pendant |

|||||||

|

l’installation |

|

BootDelay |

Temps pendant lequel le message |

||||||

|

Démarrage de Windows apparaît à l’écran. |

|||||||

|

= Démarrage normal |

|||||||

|

BootFailSafe |

0 |

||||||

|

1 |

= Démarrage en mode sans échec (1) |

||||||

|

0 |

= Désactive le chargement de l’interface |

||||||

|

BootGUI |

graphique |

||||||

|

1 |

= Chargement de l’interface Windows |

||||||

|

(GUI = Graphic User Interface). |

|||||||

|

0 |

= Désactive les touches de fonctions au |

||||||

|

BootKeys |

démarrage |

||||||

|

1 |

= Utilisation des touches (F4, F5, F6, F8). |

||||||

|

= Désactive menu de démarrage (appui sur F8 |

|||||||

|

0 |

|||||||

|

BootMenu |

pour l’avoir) |

||||||

|

1 |

= Activation systématique du menu de |

||||||

|

démarrage. |

|||||||

|

Option par défaut du menu de démarrage. |

|||||||

|

BootMenuDefault |

|||||||

|

Délai pour sélectionner une option du menu de |

|||||||

|

BootMenuDelay |

|||||||

|

démarrage |

|||||||

|

= Désactive l’option de multi-boot |

|||||||

|

BootMulti |

0 |

||||||

|

1 |

= Active les touches de fonctions F4 et F8 |

||||||

|

0 |

= Désactive le message d’avertissement de mode |

||||||

|

BootWarn |

sans échec |

||||||

|

[Options] |

1 = Active le message |

||||||

|

0 |

= Windows 95 n’est pas le système d’exploitation |

||||||

|

BootWin |

par défaut |

||||||

|

1 |

= Force Windows 95 à se charger au |

||||||

|

démarrage. |

|||||||

|

0 = Double -buffering désactivé |

|||||||

|

DoubleBuffer |

1 = Double -buffering activé (pour les contrôleurs |

||||||

|

qui le nécessite, ex: contrôleurs SCSI). |

|||||||

|

0 |

= Non chargement de DBLSPACE.BIN. |

||||||

|

DBLSpace |

|||||||

|

1= Chargement automatique de |

|||||||

|

DBLSPACE.BIN. |

|||||||

|

0 |

= Non chargement de DRVSPACE.BIN. |

||||||

|

DRVSpace |

|||||||

|

1= Chargement automatique de |

|||||||

|

DRVSPACE.BIN. |

|||||||

|

0 |

= Chargement COMMAND.COM / |

||||||

|

LoadTop |

D??SPACE.BIN conventionnel |

||||||

|

1 |

= Chargement COMMAND.COM / |

||||||

|

D??SPACE.BIN en haut des 640Ko. |

|||||||

|

0 |

= Logo animé de Windows95/98 désactivé |

||||||

|

Logo |

|||||||

|

1 = Force le logo de Windows 95/98 à |

|||||||

|

apparaître. |

|||||||

|

= Absence d’option réseau |

|||||||

|

0 |

|||||||

|

Network |

1 = Réseau installé. Ajoute une option « Réseau » |

||||||

|

dans le menu de démarrage |

|||||||

2 (secondes)

2 (secondes)

0

0

1

1

0

1

1

30 (secondes)

30 (secondes)

0

0

1

1

0

1

1

1

1

0

- RESOLUTION DES ERREURS

Il se peut que Windows tente de démarrer en mode sans échec. Ce mode charge un minimum de pilotes nécessaire au démarrage de l’interface graphique. Il charge une configuration standard qui restreint le système. Il permet cependant de corriger l’erreur. Voici les éléments chargés en mode sans échec :

|

Item |

Touche de fonction |

Description |

|

|

1- Normal |

Windows démarrera |

||

|

normalement |

|||

|

2- Création de bootlog.txt |

Permet de visualiser le |

||

|

journal de démarrage pour |

|||

|

localiser le problème |

|||

|

3- Mode sans échec |

F5 |

Windows démarre dans ce |

|

|

mode s’il y parvient |

|||

|

4- Sans echec avec support |

F6 |

Charge en plus du mode sans |

|

|

réseau |

échec les pilotes et logiciels |

||

|

réseau |

|||

|

5- Mode pas-à-pas |

<MAJ>F8 |

Permet d’exécuter les |

|

|

commandes ligne par ligne et |

|||

|

de les activer ou non. A |

|||

|

utilisé si un problème de |

|||

|

pilote est rencontré |

|||

|

6- Ligne de commande |

<MAJ>F5 |

Ne lance pas Windows |

|

|

uniquement |

.Permet de démarrer sous |

||

|

DOS |

|||

|

7- Invite de commande en |

Lance le système minimal |

||

|

mode sans echec |

sans traiter autoexec.bat ni |

||

|

config.sys en ligne de |

|||

|

commande |

BB. La base de registre

Dans ce système, une base de données hiérarchique et centralisée a été mise au point, c’est ce que l’on appelle la base de registre.

Elle est composée de deux fichiers, SYSTEM.DAT et USER.DAT, qui se repartissent les informations. L’un concerne l’aspect matériel et l’autre l’aspect logiciel.

1 LES DIFFERENCES ENTRE SYTEM.DAT ET USER.DAT

Vous vous demandez peut-être pourquoi Microsoft a réparti la base de registre en deux fichiers. Il y a pour cela une explication logique : Windows permet l’utilisation de profil d’utilisateurs. Cela signifie que plusieurs personnes peuvent utiliser le même ordinateur, en s’identifiant au démarrage de Windows par leur nom et leur code d’accès. Chaque utilisateur peut, séparément, configurer Windows selon ses goûts et besoins. Au démarrage, Windows reconnaît l’identité de l’utilisateur et active les paramètres correspondants.

Les paramètres des composants matériels et l’enregistrement des différents programmes sont communs pour tous les utilisateurs. Ils sont donc rassemblés dans un même fichier : SYSTEM.DAT. Les autres paramètres, par exemple l’image d’arrière plan, dépendent de l’utilisateur et son rassemblées dans le fichier USER.DAT.

Le fichier SYSTEM.DAT est donc commun, mais chaque utilisateur a son fichier USER.DAT personnel contenant ses paramètres particuliers. Ce fichier personnel, et

d’autres, sont placés dans le dossier C:\Windows\Profiles\Nom, où nom de l’utilisateur.

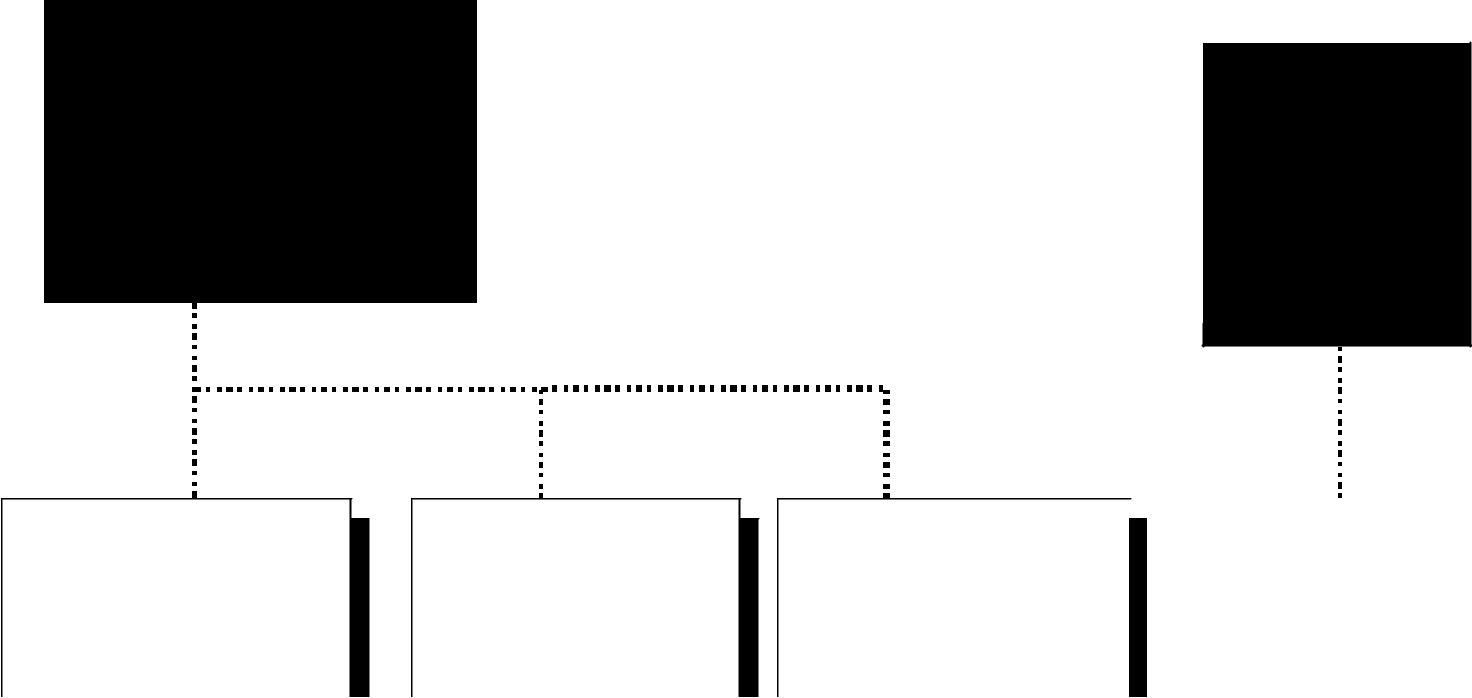

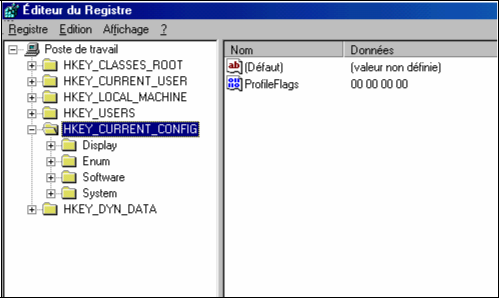

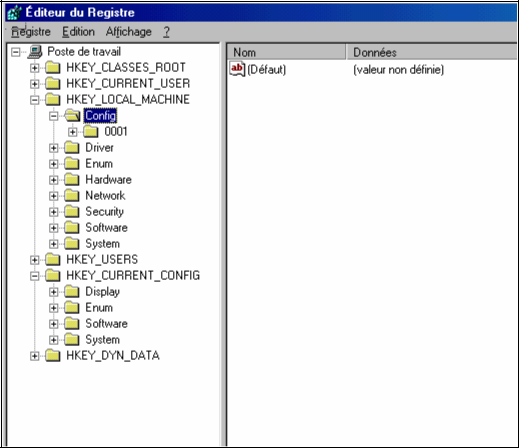

2 VUE D’ENSEMBLE

La figure suivante illustre la différence de structure entre la base de registre et les fichiers USER.DAT et SYSTEM.DAT.

|

HKEY_LOCAL_MACHINE |

|||||||||

|

Config |

HKEY_USERS |

||||||||

|

Enum |

Default |

||||||||

|

Ardware |

|||||||||

SYSTEM.DAT

USER.DAT

|

HKEY_CURRENT_ |

HKEY_CLASSES_ROOT |

||

|

CONFIG |

.bmp |

NousDisplayretrouver sur le Web :.cal

|

System |

.cfg |

|

HKEY_DYN_DATA |

HKEY_CURRENT_USER |

||||

|

Config |

App Events |

||||

|

Manager |

Control |

||||

|

Perf stats |

Panel |

3 HKEY_CLASSES_ROOT\

La première clé principale gère tous les types de fichiers de Windows. Les fichiers BMP, par exemple, sont le plus souvent ouverts avec MSPaint, et c’est cette clé que cette relation définie.

4 HKEY_CLASSES_ROOT\

Enregistre aussi les paramètres d’échange de données par le système OLE (object linking

- embedding- liaison et incorporation d’objets). Grâce à ce système, vous pouvez intégrer des objets d’un programme à l’autre, par exemple une feuille de calcul Excel dans un document Word.

5 HKEY_USERS\

Gère tous les paramètres personnels. Si plusieurs personnes utilisent l’ordinateur, c’est ici que sont enregistrés les profils individuels de chaque utilisateur. Un profil contient les paramètres de l’image d’arrière plan, le son, les couleurs, les icônes du bureau, et bien d’autres paramètres particuliers à chaque utilisateur. Windows y enregistre aussi la configuration personnelle de chaque logiciel installé.

6 HKEY_CURRENT_USER\

Le groupe fait partie de HKEY_USERS\ et contie nt les paramètres de l’utilisateur actuel.

C’est pour ainsi dire un miroir de HKEY_USERS\, mais pour l’utilisateur actuel.

7 HKEY_LOCAL_MACHINE\

Le groupe contient toutes les informations sur le matériel installé. Les paramètres qui y ont enregistrés sont communs à tous les utilisateurs et indépendants des profils individuels. Cette clé contient également tous les paramètres des logiciels qui ne peuvent pas être définis individuellement par chaque utilisateur.

8 HKEY_CURRENT_CONFIG\

Le principe du double enregistrement est repris sous HKEY_CURRENT_CONFIG\. Si vous n’avez pas crée plusieurs profils d’utilisateurs, CURRENTCONFIG, c’est à dire la configuration actuelle, est identique à celle de HKEY_LOCAL_MACHINE\config\0001.

9 HKEY_DYN_DATA\

Comme son nom l’indique, cette clé gère les données dynamiques. Il s’agit surtout des données liées au matériel « plug&play », qui sont souvent utilisées, et que Windows gère donc en mémoire RAM. Les données du moniteur système sont dans la clé \Perstats. Le moniteur système permet d’enregistrer les performances actuelles du processeur.

10 L’EDITEUR DE REGISTRE

Cliquer sur démarrer et sélectionner exécuter. Dans la boite de dialogue, taper REGEDIT.

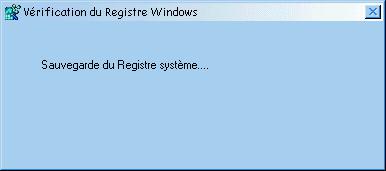

- Sauvegarde de la base de registre

Windows crée automatiquement un copie de secours de la base de registres présente sous deux fichiers : USER.DA0 et SYSTEM.DA0 qui porte les même attributs et se situent au même endroit que les originaux.

Cette copie est utilisée par Windows si la base de registres est endommagée lors du démarrage. Cette opération n’est malheureusement pas toujours possible, il vous faudra alors le faire vous- même. Soit à partir de Windows s’il démarre en mode sans échec soit sous DOS.

Systèmes compatibles : 95-98-ME

A la main sous DOS (Voir l’astuce précédente pour savoir comment y aller..)

Tapez sans fautes les lignes suivantes : (en validant par entrée à la fin de chaque ligne)

attrib c:\windows\user.dat -h -s -r

xcopy c:\windows\user.dat c:\sauvegarde \user.dat attrib c:\windows\system.dat -h -s -r

xcopy c:\windows\system.dat c:\sauvegarde \system.dat attrib c:\windows\win.ini -h -s -r

xcopy c:\windows\win.ini c:\sauvegarde \win.ini attrib c:\windows\user.dat +h +s +r attrib c:\windows\sytem.dat +h +s +r

attrib c:\windows\win.ini +h +s +r

On a ici choisi le dossier sauvegarde sur le disque principal comme sauvegarde, rien ne vous empêche d’en choisir un autre.

Les fichiers du registre sont souvent trop gros pour rentrer sur une disquette (et même sur plusieurs !).

Systèmes compatibles : 95-98-ME-NT-2000-XP

Le registre (regedit.exe) vous propose la possibilité de sauvegarder sélectivement ou intégralement votre registre. Voici comment procéder :

- Aller dans le menu Démarrer.

- Cliquer sur Démarrer/Exécuter.

La fenêtre ouvrir s’ouvre (!).

- Taper Regedit.

- Cliquez sur OK.

- Dans la fenêtre Editeur de la base de registre cliquer sur Registre (dans le menu). [pour W95, Registre s’appelle Base de registre]

Un menu s’ouvre.

- Choisir l’option Exporter un fichier du registre . [pour W95, Exporter un fichier du registre s’appelle Exporter le fichier de la base de registre]

Une nouvelle fenêtre apparaît.

- Dans la liste déroulante nommée Dans choisir Bureau.

- Dans l’espace texte Nom, donner un nom à ce fichier (sauvegarde_registre par exemple).

- Cliquer sur Enregistrer.

Maintenant, une icône apparaît sur votre bureau : la sauvegarde est faite.

- Scanregw.exe sous Windows

Systèmes compatibles : 95-98-ME

Vous n’avez qu’à l’exécuter pour qu’il sauvegarde le registre, que rêver de mieux (Mais bon, il sauvegarde tout).

Associez- le avec le planificateur de tâches, vous aurez alors un outil complet et performant…

Remarque : il sauvegarde par défaut le registre à chaque démarrage réussi.

- Regedit.exe sous DOS

Systèmes compatibles : 95-98-ME-NT-2000-XP

Le programme regedit.exe permet de faire une sauvegarde complète sous DOS comme sous Windows en tapant une simple ligne de commande.

Pour l’utiliser :

- Démarrer avec une disquette de démarrage (ou en faisant Démarrer/Arrêter/Redémarrer en mode MS-DOS. pour les Windows 95-98)

Une fois l’ordinateur démarré en mode DOS tapez la commande suivante :

-

- regedit /E sauvegarde.dat pour faire une sauvegarde complète

- regedit /E Chemin_de_la_clé sauvegarde.dat pour faire une sauvegarde d’une clé particulière (sélectif mais très pénible : vous vous imaginez devoir taper HKEY_CURRENT_USER\….!!)

- Restaurer une base de registre

Systèmes compatibles : 95-98-ME-NT-2000-XP

Si vous arrivez à démarrer sous Windows, vous pouvez restaurer votre registre de façon possib le :

- Regedit.exe

Restaurez- le par la fonction Importer (Fichier/Importer) :

- Scanregw.exe (Windows 95-98-ME seulement !)

Ce programme sauvegarde le registre dans des fichiers *.cab situés dans c:\windows\SYSBCKUP : ils s’appellent rb001, 2, 3, 4, 5.

Vous n’aurez plus qu’à double-cliquer dessus puis à remplacer les fichiers sytem.dat & user.dat par glisser déposer dans le dossier WINDOWS.

Voici une autre manipulation possible sous dos :

La manipulation consiste à déprotéger les fichiers de registre à l’aide des commandes:

Attrib -s –h –r c:\windows\system.dat

Attrib -s –h –r c:\windows\user.dat

Attrib -s –h –r c:\windows\system.da0

Attrib -s –h –r c:\windows\user.da0

Supprimer les originaux à l’aide de la commande del :

Del c:\windows\user.dat

Del c:\windows\systemr.dat

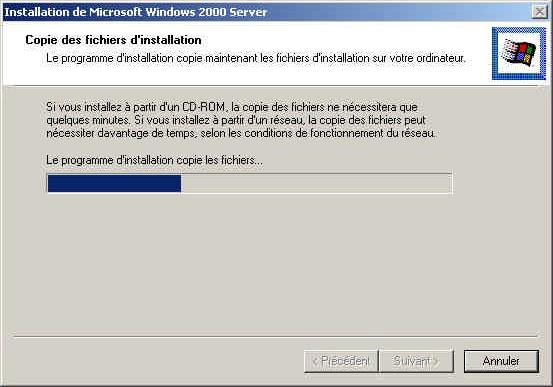

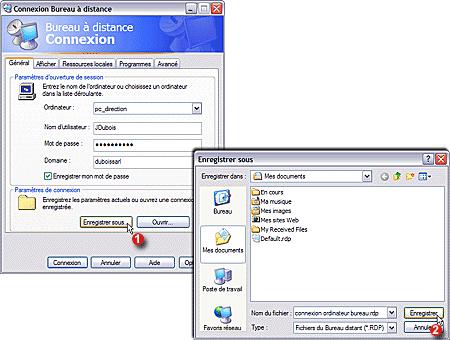

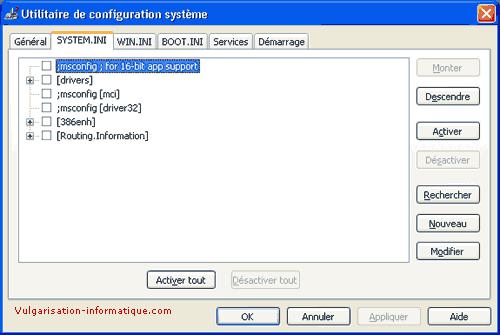

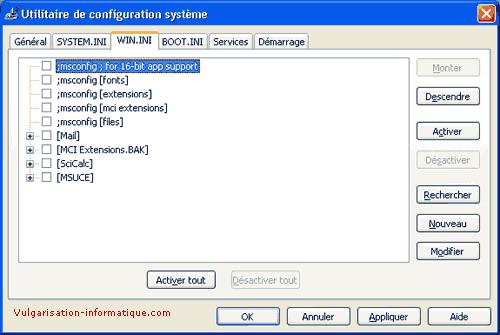

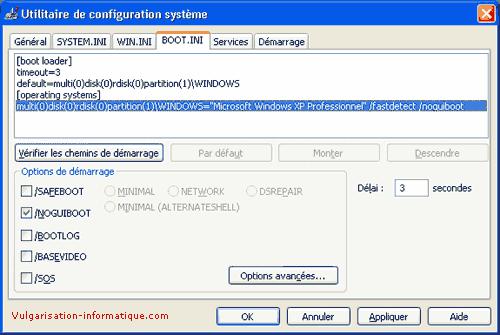

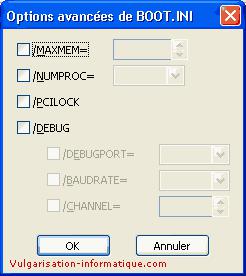

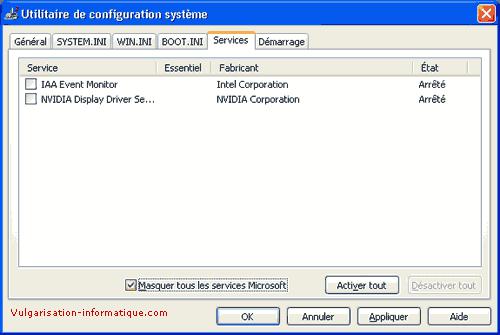

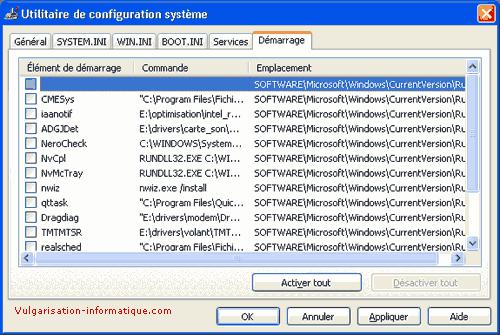

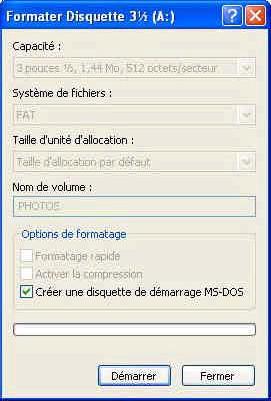

Puis renommer les copies de secours à l’aide de la commande rename :